Validacion

|

• Identificar cada usuario que esta trabajando en el sistema (usando los recursos).

• Uso de contrasenas.

• Vulnerabilidad de contrasenas.

• La contrasena debe guardare cifrada.

Proteccion por Contraseña

Las clases de elementos de autentificacion para establecer la identidad de una persona son:

Algo sobre la persona:

El esquema mas comun de autentificacion es la proteccion por contrasena:

El usuario elige una palabra clave , la memoriza, la teclea para ser admitido en el sistema computarizado:

La proteccion por contrasenas tiene ciertas desventajas si no se utilizan criterios adecuados para:

Elegir las contrasenas.

Los usuarios tienden a elegir contrasenas faciles de recordar:

Nombre de un amigo, pariente, perro, gato, etc.

Estos datos podrian ser conocidos por quien intente una violacion a la seguridad mediante intentos repetidos, por lo tanto debe limitarse la cantidad de intentos fallidos de acierto para el ingreso de la contrasena.

La contrasena no debe ser muy corta para no facilitar la probabilidad de acierto.

Tampoco debe ser muy larga para que no se dificulte su memorizacion, ya que los usuarios la anotarian por miedo a no recordarla y ello incrementaria los riesgos de que trascienda.

Contraseñas de un solo uso

• Al final de cada sesion, se le pide al usuario que cambie la contrasena.

• Si alguien “roba una contrasena”, el verdadero usuario se dara cuenta cuando vaya a identificarse de nuevo, pues el impostor habra cambiado la contrasena, con lo que el fallo de seguridad queda detectado.

Verificación de Amenazas

Es una tecnica segun la cual los usuarios no pueden tener acceso directo a un recurso :

Solo lo tienen las rutinas del S. O. llamadas programas de vigilancia.

Amenazas relacionadas con los programas

Los procesos son junto con el kernel , el unico medio de realizar un trabajo util en una computadora. Por tanto, un objetivo comun de los piratas informaticos consiste en escribir un programa que cree una brecha de seguridad. De hecho, las mayorias de las brechas de seguridad no relacionadas con programas tienen por objetivos crear una brecha que si este basada en un programa. Por ejemplo, aunque resulta util iniciar una sesion en un sistema sin autorizacion, normalmente es mucho mas util dejar un demonio de tipo puerta trasera que proporcione informacion o que permita un facil acceso incluso aunque se bloquee la brecha de seguridad original. En esta seccion, vamos a describir algunos metodos comunes mediante los que os programas pueden provocar brechas de seguridad. Hay que resaltar que existe una considerable variacion en lo que respecta a los convenios de denominacion de los agujeros de seguridad, y que en este texto utilizamos los terminos mas comunes o descriptivos.

- CABALLO DE TROYA

Definicion.- Un programa indudablemente util e inocente que contiene codigos escondidos que permiten la modificacion no autorizada y la explotacion o destruccion de la informacion. Los programas caballo de Troya se distribuyen por lo general por Internet. Los juegos, freeware y protectores de pantalla son los medios comunes que utilizan los caballos de Troya.

Se denomina troyano (o caballo de Troya , traduccion mas fiel del ingles Trojan horse aunque no tan utilizada) a un programa malicioso capaz de alojarse en computadoras y permitir el acceso a usuarios externos, a traves de una red local o de Internet, con el fin de recabar informacion o controlar remotamente a la maquina anfitriona.

Un troyano no es de por si, un virus, aun cuando teoricamente pueda ser distribuido y funcionar como tal. La diferencia fundamental entre un troyano y un virus consiste en su finalidad. Para que un programa sea un "troyano" solo tiene que acceder y controlar la maquina anfitriona sin ser advertido, normalmente bajo una apariencia inocua. Al contrario que un virus, que es un huesped destructivo, el troyano no necesariamente provoca danos porque no es su objetivo.

Suele ser un programa pequeno alojado dentro de una aplicacion, una imagen, un archivo de musica u otro elemento de apariencia inocente, que se instala en el sistema al ejecutar el archivo que lo contiene. Una vez instalado parece realizar una funcion util (aunque cierto tipo de troyanos permanecen ocultos y por tal motivo los antivirus o anti troyanos no los eliminan) pero internamente realiza otras tareas de las que el usuario no es consciente, de igual forma que el Caballo de Troya que los griegos regalaron a los troyanos.

Habitualmente se utiliza para espiar, usando la tecnica para instalar un software de acceso remoto que permite monitorizar lo que el usuario legitimo de la computadora hace (en este caso el troyano es un spyware o programa espia) y, por ejemplo, capturar las pulsaciones del teclado con el fin de obtener contrasenas (cuando un troyano hace esto se le cataloga de keylogger) u otra informacion sensible.

La mejor defensa contra los troyanos es no ejecutar nada de lo cual se desconozca el origen y mantener software antivirus actualizado y dotado de buena heuristica; es recomendable tambien instalar algun software anti troyano, de los cuales existen versiones gratis aunque muchas de ellas constituyen a su vez un troyano. Otra solucion bastante eficaz contra los troyanos es tener instalado un firewall.

Otra manera de detectarlos es inspeccionando frecuentemente la lista de procesos activos en memoria en busca de elementos extranos, vigilar accesos a disco innecesarios, etc.

Lo peor de todo es que ultimamente los troyanos estan siendo disenados de tal manera que es imposible poder detectarlos excepto por programas que a su vez contienen otro tipo de troyano, inclusive y aunque no confirmado, existen troyanos dentro de los programas para poder saber cual es el tipo de uso que se les y poder sacar mejores herramientas al mercado llamados tambien "troyanos sociales"

Los troyanos estan actualmente ilegalizados, pero hay muchos crackers que lo utilizan.

PUERTA TRASERA

En la informatica, una puerta trasera (o en ingles backdoor ), es una secuencia especial dentro del codigo de programacion mediante el programador puede acceder o escapar de un programa en caso de emergencia o contingencia en algun problema.

A su vez, estas puertas tambien pueden ser perjudiciales debido a que los crackers al descubrirlas pueden acceder a un sistema en forma ilegal y aprovecharse la falencia.

“Cualquier medio capaz de ampliar el alcance del hombre es lo suficientemente poderoso como para derrocar su mundo. Conseguir que la magia de ese medio trabaje para los fines de uno, antes que en contra de ellos, es alcanzar el conocimiento.” Alan Kay.

“Es extrana la ligereza con que los malvados creen que todo les saldra bien.” Victor Hugo.

A pesar de que no se consideran propiamente como virus, representan un riesgo de seguridad importante, y usualmente son desconocidas la inmensa gama de problemas que estas puedan llegar a producir. Al hablar de estas nos referimos genericamente a una forma "no oficial" de acceso a un sistema o a un programa.

Algunos programadores dejan puertas traseras a proposito, para poder entrar rapidamente en un sistema; en otras ocasiones existen debido a fallos o errores.

Ni que decir tiene que una de las formas tipicas de actuacion de los piratas informaticos es localizar o introducir a los diversos sistemas una puerta trasera y entrar por ella.

El termino es adaptacion directa del ingles backdoor que comunmente significa “puerta de atras”.

Lo usual en estos programas los cuales no se reproducen solos como los virus, sino que nos son enviados con el fin de tener acceso a nuestros equipos muchas veces a traves del correo electronico, por lo que la mayoria de las veces no son faciles de detectar y por si solos no siempre causan danos ni efectos inmediatos por su sola presencia, siendo asi pueden llegar a permanecer activos mucho tiempo sin que nos percatemos de ello.

Generalmente estos se hacen pasar por otros, es decir, se ocultan en otro programa que les sirve de caballo de Troya para que el usuario los instale por error.

Lo peor que puede pasarle cuando esta en el messanger o en el ICQ

no es que contraiga su PC un virus. Lo peor es que alguien instale un backdoor en su PC. Las puertas traseras son faciles de entender.

Como todo en Internet se basa en la arquitectura cliente / servidor, solo se necesita instalar un programa servidor en una maquina para poder controlarla a distancia desde otro equipo, si se cuenta con el cliente adecuado, esta puede bien ser la computadora de un usuario descuidado o poco informado.

Las puertas traseras (backdoors) son programas que permiten acceso practicamente ilimitado a un equipo de forma remota. El problema, para quien quiere usar este ataque, es que debe convencerlo a usted de que instale el servidor.

Por eso, si aparece un desconocido ofreciendole algun programa maravilloso y tentador, no le crea de inmediato. Lo que estan probablemente a punto de darle es un troyano, un servidor que le proporcionara a algun intruso acceso total a su computadora.

Con todo el riesgo que esto implica, hay una forma simple y totalmente segura de evitarlo: no acepte archivos ni mucho menos ejecute programas que le hayan mandado siendo estos sobre todo de procedencia dudosa.

Los programas que se clasifican como “backdoors” o "puertas traseras" son utilerias de administracion remota de una red y permiten controlar las computadoras conectadas a esta.

El hecho que se les clasifique como software malevolo en algunos casos, es que cuando corren, se instalan en el sistema sin necesidad de la intervencion del usuario y una vez instalados en la computadora, no se pueden visualizar estas aplicaciones en la lista de tareas en la mayoria de los casos.

Consecuentemente un backdoor puede supervisar casi todo proceso en las computadoras afectadas, desinstalar programas, descargar virus en la PC remota, borrar informacion y muchas cosas mas.

No es sencillo darle forma a un tema de esta complejidad en pocas lineas. Lo importante finalmente es comprender que si no se toman ciertas medidas minimas, la informacion sensible que se encuentre en cualquier equipo sobre la faz de la tierra, con el simple hecho de que tenga acceso a la red de redes (Internet) es suficiente para que pueda estar expuesto a ataques de diversa indole.

Concluimos esto, recomendando ciertas medidas muy basicas para estar a salvo de las puertas traseras y el delicado riesgo para la seguridad que estas representan. A saber:

-BOMBA LOGICA

Este tipo de delito forma parte de los sistemas informaticos que realizan ataques a la parte logica del ordenador.

Se entiendo por bomba logica (en ingles denominado time bombs), aquel software, rutinas o modificaciones de programas que producen modificaciones, borrados de ficheros o alteraciones del sistema en un momento posterior a aquel en el que se introducen por su creador.

Los disparadores de estos programas puede ser varios, desde las fechas de los sistemas, realizar una determinada operacion o que se introduzca un determinado codigo que sera el que determine su activacion.

Son parecidas al Caballo de Troya, aunque lo que se pretende es danar al sistema o datos, aunque se pueden utilizar para ordenar pagos, realizar transferencias de fondos, etc...

Caracteristicas principales:

Un virus informatico es un programa que se copia automaticamente y que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Aunque popularmente se incluye al "malware" dentro de los virus, en el sentido estricto de esta ciencia los virus son programas que se replican y ejecutan por si mismos. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el codigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque tambien existen otros mas benignos, que solo se caracterizan por ser molestos.

Los virus informaticos tienen, basicamente, la funcion de propagarse, replicandose, pero algunos contienen ademas una carga danina (payload) con distintos objetivos, desde una simple broma hasta realizar danos importantes en los sistemas, o bloquear las redes informaticas generando trafico inutil.

El funcionamiento de un virus informatico es conceptualmente simple. Se ejecuta un programa que esta infectado, en la mayoria de las ocasiones, por desconocimiento del usuario. El codigo del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contenia haya terminado de ejecutarse. El virus toma entonces el control de los servicios basicos del sistema operativo, infectando de, manera posterior, archivos ejecutables que sean llamados para su ejecucion. Finalmente se anade el codigo del virus al del programa infectado y se graba en disco, con lo cual el proceso de replicado se completa.

Amenazas del Sistema y de la Red

Las amenazas basadas en programas utilizan tipicamente un fallo en los mecanismos de proteccion de un sistema para atacar a los programas. Por contraste, las amenazas del sistema y de la red implican el abuso de los servicios y de las conexiones de red. En ocasiones, se utiliza un ataque del sistema y de la red para lanzar un ataque de programa, y viceversa.

Las amenazas del sistema y de la red crean una situacion en la que se utilizan inapropiadamente los recursos del sistema operativo y los archivos del usuario. En esta seccion vamos a analizar algunos ejemplos de estas amenazas, incluyendo los gusanos, el escaneo de puertos y los ataques por denegacion de servicio.

Es importante destacar que las mascaradas y los ataques por reproduccion tambien resultan comunes en las redes que interconectan los sistemas. De hecho, estos ataques son mas efectivos y mas dificiles de contrarrestar cuando estan implicados multiples sistemas. Por ejemplo, dentro de una computadora, el sistema operativo puede determinar, usualmente, el emisor y el receptor de un mensaje. Incluso si el emisor adopta el ID de alguna otra persona, puede que exista un registro de dicho cambio de ID. Cuando estan implicados multiples sistemas, especialmente sistemas que son controlados por los atacantes, realizar esa labor de traza resulta mucho mas dificil.

La generalizacion de este concepto es que el compartir secretos (para demostrar la identidad y en forma de claves de cifrado) es una necesidad para la autenticacion del cifrado, y que esa comparticion resulta mas sencilla en aquellos entornos (por ejemplo con un unico sistema operativo) en los que existan metodos seguros de comparticion. Estos metodos incluyen la memoria compartida y los mecanismos de comunicacion interprocesos.

GUSANOS

Un gusano es un virus informatico o programa auto replicante que no altera los archivos sino que reside en la memoria y se duplica a si mismo. Los gusanos utilizan las partes automaticas de un sistema operativo que generalmente son invisibles al usuario. Es algo usual detectar la presencia de gusanos en un sistema cuando, debido a su incontrolada replicacion, los recursos del sistema se consumen hasta el punto de que las tareas ordinarias del mismo son excesivamente lentas o simplemente no pueden ejecutarse.

Un gusano, al igual que un virus, esta disenado para copiarse de un equipo a otro, pero lo hace automaticamente. En primer lugar, toma el control de las caracteristicas del equipo que permiten transferir archivos o informacion. Una vez que un gusano este en su sistema, puede viajar solo. El gran peligro de los gusanos es su habilidad para replicarse en grandes numeros. Por ejemplo, un gusano podria enviar copias de si mismo a todos los usuarios de su libreta de direcciones de correo electronico, lo que provoca un efecto domino de intenso trafico de red que puede hacer mas lentas las redes empresariales e Internet en su totalidad.

Cuando se lanzan nuevos gusanos, se propagan muy rapidamente. Bloquean las redes y posiblemente provocan esperas largas (a todos los usuarios) para ver las paginas Web en Internet.

Gusano Subclase de virus. Por lo general, los gusanos se propagan sin la intervencion del usuario y distribuye copias completas (posiblemente modificadas) de si mismo por las redes. Un gusano puede consumir memoria o ancho de banda de red, lo que puede provocar que un equipo se bloquee.

Debido a que los gusanos no tienen que viajar mediante un programa o archivo "host", tambien pueden crear un tunel en el sistema y permitir que otro usuario tome el control del equipo de forma remota. Entre los ejemplos recientes de gusanos se incluyen: Sasser y Blaster.

-ESCANEO DE PUERTOS

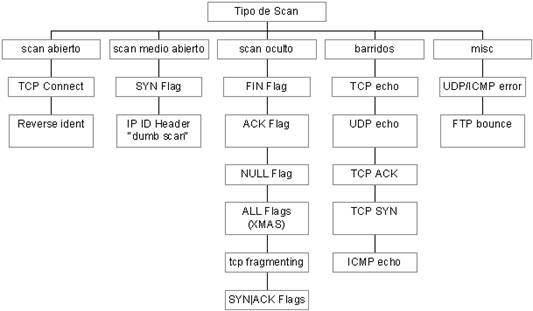

El escaneo de puertos es una de las mas populares tecnicas utilizadas para descubrir y mapear servicios que estan escuchando en un puerto determinado. Usando este metodo un atacante puede crear una lista de las potenciales debilidades y vulnerabilidades en un puerto para dirigirse a la explotacion del mismo y comprometer el host remoto Una de las primeras etapas en la penetracion / auditoria de un host remoto es primeramente componer una lista de los puertos abiertos utilizando una o mas de las tecnicas descritas abajo. Una ves establecida, los resultados ayudaran al atacante a identificar los servicios que estan corriendo en ese puerto utilizando una lista de puertos que cumplen con el RFC (la funcion /etc/services in UNIX, getservbyport() automaticamente hace esto) permitiendo comprometer el host remoto en la etapa de descubrimiento inicial. Las tecnicas de escaneo de puertos se dividen en tres tipos especificos y diferenciados: *.escaneo abierto *.escaneo medio abierto *.escaneo oculto Cada una de esas tecnicas permite un ataque para localizar puertos abiertos y cerrados en un servidor pero saber hacer el escaneo correcto en un ambiente dado depende de la topologia de la red, IDS, caracteristicas de logging del servidor remoto. Aunque un escaneo abierto deja bitacoras grandes y es facilmente detectable produce los mejores resultados en los puertos abiertos y cerrados. Alternativamente, utilizar un escaneo oculto permite evitar ciertos IDS y pasar las reglas del firewall pero el mecanismo de escaneo como packet flags utilizados para detectar estos puertos puede dejar muchos paquetes caidos sobre la red dando resultados positivos siendo estos falsos. Mas adelante se discutira esto en la seccion de escaneo FIN de este documento. Enfocandonos mas directamente en cada una de las tecnicas anteriores, estos metodos se pueden categorizar en tipos individuales de escaneo. Veamos un modelo basico de escaneo incluyendo un barrido de ping.

Fig. 6.7.1 Modelo basico de escaneo.

-DENEGACION DE SERVICIO

En seguridad informatica, un ataque de denegacion de servicio , tambien llamado ataque DoS(de las siglas en ingles Denial of Service ), es un ataque a un sistema de ordenadores o red que causa que un servicio o recurso sea inaccesible a los usuarios legitimos. Normalmente provoca la perdida de la conectividad de la red por el consumo del ancho de banda de la red de la victima o sobrecarga de los recursos computacionales del sistema de la victima.

Se genera mediante la saturacion de los puertos con flujo de informacion, haciendo que el servidor se sobrecargue y no pueda seguir prestando servicios, por eso se le dice "denegacion", pues hace que el servidor no de abasto a la cantidad de usuarios. Esta tecnica es usada por los llamados crackers para dejar fuera de servicio a servidores objetivo.

El llamado DDoS (siglas en ingles de Distributed Denial of Service , denegacion de servicio distribuida) es una ampliacion del ataque DoS, se efectua con la instalacion de varios agentes remotos en muchas computadoras que pueden estar localizadas en diferentes puntos. El invasor consigue coordinar esos agentes para asi, de forma masiva, amplificar el volumen del flood o saturacion de informacion, pudiendo darse casos de un ataque de cientos o millares de computadoras dirigido a una maquina o red objetivo. Esta tecnica se ha revelado como una de las mas eficaces y sencillas a la hora de colapsar servidores, la tecnologia distribuida ha ido sofisticandose hasta el punto de otorgar poder de causar danos serios a personas con escaso conocimiento tecnico.

En ocasiones, esta herramienta ha sido utilizada como un notable metodo para comprobar la capacidad de trafico que un ordenador puede soportar sin volverse inestable y perjudicar los servicios que desempena. Un administrador de redes puede asi conocer la capacidad real de cada maquina.

Metodos de ataque

Un ataque de "Denegacion de servicio" previene el uso legitimo de los usuarios al usar un servicio de red. El ataque se puede dar de muchas formas, como por ejemplo:

Inundacion SYN (SYN Floods)

La inundacion SYN envia un flujo de paquetes TCP/SYN, muchas veces con la direccion de origen falsificada. Cada unos de los paquetes recibidos es tratado por el destino como una peticion de conexion, causando que el servidor intente establecer una conexion al responder con un paquete TCP/SYN-ACK y esperando el paquete de respuesta TCP/ACK (Parte del proceso de establecimiento de conexion TCP de 3 vias).

Sin embargo, debido a que la direccion de origen es falsa o la direccion IP real no ha solicitado la conexion, nunca llega la respuesta. Estas conexiones a medias consumen recursos en el servidor y limitan el numero de conexiones que se pueden hacer, reduciendo la disponibilidad del servidor para responder peticiones legitimas de conexion.

Ataque LAND (LAND attack)

Un ataque LAND se realiza al enviar un paquete TCP/SYN falsificado con la direccion del servidor objetivo como si fuera la direccion origen y la direccion destino a la vez. Esto causa que el servidor se responda a si mismo continuamente y al final falle.

Inundacion ICMP (ICMP floods)

Es una tecnica DoS que pretender agota el ancho de banda de la victima. Consiste en enviar de forma continuada un numero elevado de paquetes ICMP echo request (ping) de tamano considerable a la victima, de forma que esta ha de responder con paquetes ICMP echo reply (pong) lo que supone una sobrecarga tanto en la red como en el sistema de la victima. Dependiendo de la relacion entre capacidad de procesamiento de la victima y atacante, el grado de sobrecarga varia, es decir, si un atacante tiene una capacidad mucho mayor, la victima no puede manejar el trafico generado.

Modelos de ataques

Existe una variante denominada smurf que amplifica considerablemente los efectos de un ataque ICMP. En el smurf el atacante dirige paquetes ICMP echo request a una direccion IP de broadcast10.

Existen tres partes en un ataque smurf: El atacante, el intermediario y la victima (comprobaremos que el intermediario tambien puede ser victima).

Cuando el atacante genera el paquete ICMP echo request, este es dirigido a una direccion IP de broadcast, pero la direccion origen del paquete IP la cambia por la direccion de la victima (IP spoofing), de manera que todas las maquinas intermediarias (maquinas pertenecientes a la red donde se envio el paquete) responden con ICMP echo reply a la victima. Como se dijo anteriormente, los intermediarios tambien sufren los mismos problemas que las propias victimas.

Inundacion UDP (UDP floods)

Basicamente este ataque consiste en generar grandes cantidades de paquetes UDP contra la victima elegida. Debido a la naturaleza sin conexion del protocolo UDP, este tipo de ataques suele venir acompanado de IP spoofing6.

Es usual dirigir este ataque contra maquinas que ejecutan el servicio echo8 de forma que se generan mensajes echo de un elevado tamano.

|

No hay comentarios:

Publicar un comentario